Pesquisadores da Check Point emitiram um novo alerta a respeito de mais um malware que conseguiu entrar na Play Store, loja de aplicativos oficial do sistema Android, e disseminar-se disfarçado como softwares legítimos. O código invasor em questão foi batizado como Clast82 e, por si só, não é perigoso — ele foi projetado justamente para agir como um “vetor” e entregar pacotes que são, de fato, maliciosos.

- No caso, os especialistas descobriram que ele estava sendo usado para espalhar o AlienBot Banker. Como seu nome sugere, trata-se de um malware bancário, capaz de invadir contas em apps de internet banking (transpondo, inclusive, eventuais medidas de proteção como autenticação dupla). Essa instalação só ocorria depois que o Clast82 identificava o modelo do dispositivo e se comunicava com os criminosos via central de comando e controle.

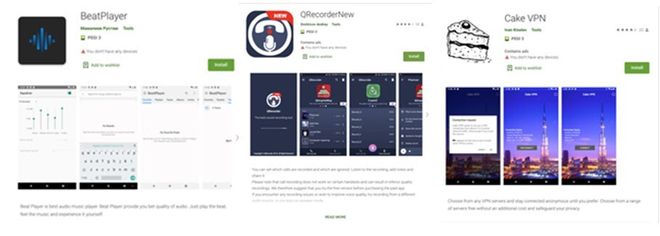

No total, o malware estava escondido em dez aplicações disponíveis na loja: Cake VPN, Pacific VPN, eVPN, BeatPlayer (em duas versões), QR/Barcode Scanner MAX, eVPN, Music Player, tooltipnatorlibrary e QRecorder. Após ser notificado a respeito do assunto no dia 28 de janeiro, o Google removeu todos os softwares infratores em 9 de fevereiro, permitindo que a Check Point revelasse a campanha.

“A capacidade do dropper de passar despercebido demonstra a importância de se ter uma solução de segurança móvel. Não é suficiente apenas escanear o aplicativo durante o período de avaliação, já que um cibercriminoso pode, e irá, mudar o comportamento do aplicativo usando ferramentas de terceiros disponíveis”, completa Aviran. Quem possui algum dos apps instalado em seu dispositivo deve removê-lo imediatamente.

Fonte: Check Point

Nenhum comentário:

Postar um comentário

365 DIAS